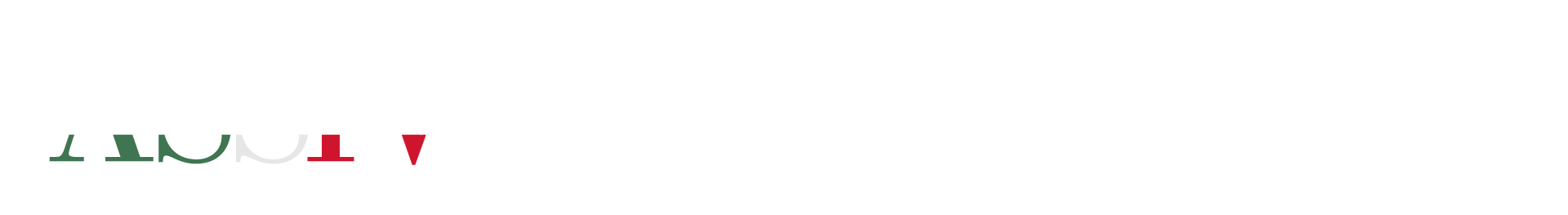

- L’indagine rapida sulla produzione industriale presso le grandi imprese associate a Confindustria indica, nella rilevazione di aprile, un peggioramento delle aspettative rispetto al mese precedente. Poco meno della metà delle imprese intervistate (43,5%, contro il 45,6% di marzo) prevede una stabilità della produzione, mentre il 38,4% si attende un aumento moderato o rilevante (era il 45,6% nel mese precedente). Infine, quasi un quinto degli intervistati prevede un calo (18,2%), a fronte dell’8,8% di marzo.

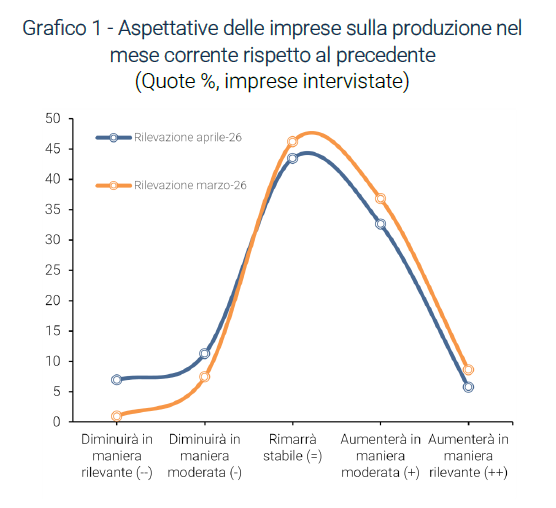

- Domanda e ordini restano ancora un importante elemento di sostegno alla produzione. Il saldo presenta valori espansivi negli ultimi due mesi (+15,3% ad aprile dopo +16,6% di marzo), poiché sono sempre meno gli intervistati che lo identificano come un potenziale elemento di ostacolo (Grafico 2).

- Ad aprile la maggior parte delle imprese intervistate indica i costi di produzione come un fattore di freno alla produzione. Il saldo delle risposte continua a registrare ancora forti contrazioni dopo il forte calo registrato a marzo (-10,2% da -14,2%).

- Le attese delle imprese sulla disponibilità di manodopera nei prossimi mesi tornano a essere negative: il saldo nel mese corrente è pari a -3,0%, dopo il +2,5% della rilevazione precedente.

- Il saldo relativo alla disponibilità di materiali nel mese di rilevazione migliora, ma conferma il periodo di aspettative negative (-3,7% da -5,4%).

- I giudizi riguardo le condizioni finanziarie questo mese peggiorano ma non scivolano in territorio negativo restando perfettamente neutrali (0,0% da 1,7%).

- Il giudizio delle grandi imprese industriali sulla disponibilità degli impianti aumenta nella rilevazione del mese corrente e torna in territorio espansivo (1,5% dopo il -1,2% a marzo).

Fonte: Confindustria